A la Une

[IA générative & désinformation] : Sommes-nous condamnés à subir et vivre dans un monde de fausseté ?

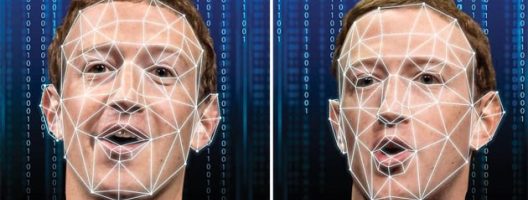

Les outils à base d’IA générative ont accompli des bonds prodigieux ces derniers mois en matière de création d’images, de vidéos et de voix. Nombre d’entre eux sont malheureusement utilisés à des desseins de désinformation et de manipulation de l’opinion publique ou alors de fraudes massives qui peuvent entacher la réputation d’une entreprise. Au-delà du risque patent de déstabilisation des démocraties et des médias qui informent sérieusement, existe-t-il pour autant des solutions pour endiguer ces assauts qui polluent le débat public et brouillent la réalité des faits ?

Le 5 février dernier, les autorités policières de Hong-Kong ont révélé une arnaque au président d’un genre nouveau. Grâce à la production de deepfakes ultraréalistes, des escrocs sont parvenus à abuser un employé d’une multinationale du pays et lui soutirer ainsi 24 millions d’euros à travers plusieurs virements. Le malheureux collaborateur avait été invité à participer à une visioconférence qui regroupait plusieurs de ses collègues dont le directeur financier qui n’étaient en fait que des avatars vidéo redoutablement similaires aux vrais personnages. Le faux financier a alors ordonné des transferts d’argent vers différents comptes détenus par les pirates et l’affaire était dans le sac. A ce jour, l’enquête est toujours en cours pour reconstituer les étapes de cet incroyable fric-frac à base d’intelligence artificielle.